Duch znaleziony w korze

7 listopada 2014, 13:44Wrażenie czyjejś obecności pojawiało się w relacjach niezliczonych podróżników, osób owdowiałych oraz pacjentów z chorobami neurologicznymi i psychicznymi. Zespół Olafa Blanke'a z Ecole Polytechnique Fédérale de Lausanne (EPFL) odnalazł ostatnio ducha w korze mózgowej i odtworzył złudzenie w laboratorium.

Przydatny troll

27 lutego 2015, 06:14Niepochlebnym mianem trolla patentowego określa się firmę lub osobę, które posiadanej przez siebie własności intelektualnej – do której prawa najczęściej kupili - nie wykorzystują do produkowania towarów czy świadczenia usług, a zarabiają, pozywając przedsiębiorstwa naruszające ich patenty. Działalność taką postrzega się zwykle jako szkodliwą, jednak profesor Stephen Haber z Uniwersytetu Stanforda, że działalność trolli patentowych może być korzystna dla wynalazców i pobudzać innowacyjność

Microsoft chce współpracować

16 czerwca 2015, 09:31Wydaje się, że Microsoft stawia na szeroką współpracę w dziedzinie wirtualnej rzeczywistości. Koncern, który niedawno pokazał HoloLens poinformował właśnie, że podpisał umowy o współpracy z Valve i Oculusem. Firma z Redmond będzie wspierała system rzeczywistości wirtualnej rozwijany przez Valve, a do produktu Oculus Rift dołączy kontroler dla Xboksa

MRI i drukarka 3D ułatwią operacje kardiochirurgiczne

21 września 2015, 14:27Naukowcy z MIT-u oraz Boston Children's Hospital stworzyli system, który wykonuje rezonans serca pacjenta, a następnie, w ciągu kilku godzin, tworzy za pomocą drukarki 3D realistyczny model organu, który ułatwia kardiochirurgom zaplanowanie operacji

Pięć populacji przodków mieszkańców Indii

27 stycznia 2016, 10:02Dotychczas sądzono, że większość ludności Półwyspu Indyjskiego pochodzi od dwóch wcześniejszych populacji. Trzech ekspertów z indyjskiego Narodowego Instytutu Genomiki Biomedycznej twierdzi, że populacji przodków było pięć

Microsoft o HoloLens

27 maja 2016, 10:13Podczas Imec Technology Forum Microsoft zdradził nieco szczegółów na temat budowy HoloLens. Dowiedzieliśmy się, że najważniejszą jednostką urządzenia jest Holographic Processin Unit (HPU). To przedstawiciel coraz bardziej popularnej klasy wyspecjalizowanych akceleratorów

Google chce promować nieuciążliwe reklamy

20 września 2016, 11:49W odpowiedzi na rosnącą popularność oprogramowania blokującego reklamy Google założyło organizację, której celem jest promowanie odpowiednich reklam. Wraz z reklamodawcami i wydawcami Google chce oceniać reklamy m.in. biorąc pod uwagę ich rozmiar oraz ilość danych, jaką trzeba przesłać przez sieć

Creators Update to nie jedyna w tym roku duża aktualizacja Windows 10

22 lutego 2017, 13:12W bieżącym roku czekają nas nie jedna a dwie duże aktualizacje Windows 10. Dotychczas wiedzieliśmy, że w kwietniu Microsoft opublikuje Creators Update. W jej ramach do najnowszego OS-u trafi wiele nowych funkcji, a koncern z Redmond szczególnie mocno chwali się całkowicie nowym Paintem 3D oraz wbudowanym w system wsparciem dla okularów do wirtualnej rzeczywistości

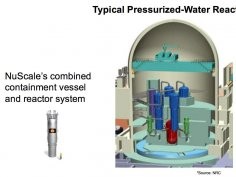

Minireaktory nadzieją energetyki atomowej?

17 lipca 2017, 12:47Niedawno US Nuclear Regulatory Commission (NRC) poinformowała firmę NuScale Energy, że rozpoczęła formalny proces analizy firmowego projektu budowy 600-megawatowej elektrowni atomowej. Elektrownia ma powstać na pustej działce należącej do Idaho National Laboratory i będzie składała się z 12 miniaturowych reaktorów (SMR, Small Modular Reactor).

Szczekający pociąg ma odstraszać jelenie

17 stycznia 2018, 12:28Japoński pociąg wyposażono w głośnik, z którego odtwarzane są odgłosy parskania jelenia i szczekania psa. Ma to zapobiec kolizjom ze zwierzyną płową.